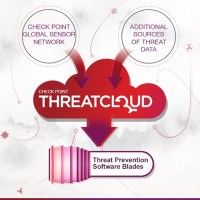

Comme d'autres plates-forme de męme type, ThreatCloud IntelliStore de CheckPoint agrčge un certain nombre de sources internes et externes afin de mieux répondre aux menaces.

Avez-vous déjŕ entendu parler de ces trois entreprises américaines innovantes comme ThreatStream, ThreatConnect, ThreatQuotient ? Ces trois acteurs ont créé des plateformes intelligentes qui fonctionnent comme des services de renseignements mais pour la sécurité IT ŕ l'instar de l'offre ThreatCloud IntelliStore créée par l'éditeur CheckPoint. Le but de toutes ces plateformes est d'agréger un certain nombre de sources internes et externes afin de mieux répondre aux menaces. « La façon dont les entreprises se protčgent aujourd'hui est assez normée avec différents outils basés sur des signatures. Ces outils sont utiles pour les menaces génériques. Mais il faut aller plus loin et on ne peut pas attendre uniquement que les éditeurs apportent des signatures mises ŕ jour. Nous avons ainsi développé ThreatQ, une plateforme innovante qui s'apparente ŕ une de bibliothčque de connaissance des attaques en s'alimentant de plusieurs sources comme celles issues de l'Open Data, les searchs, les sources verticales (banque, pharmacie, énergie, etc.) et les informations internes. Le but étant de garder un oeil sur son prédateur en développant une technique de défense. Nous nous inspirons tout simplement du fonctionnement des services de renseignements que nous essayons d'exporter au monde de l'IT. Par exemple, pour Locky, nous avons des sources locales spécifiques, des sources de malwares et cela peut nous donner tous les noms de domaine pour ensuite les blacklister sur tous les équipements », explique Cyrille Badeau, directeur de la région Europe du Sud et Centrale de ThreatQuotient qui s'est récemment installé en France.

Proofpoint, de son côté, a également investi dans la « Threat Intelligence » en rachetant l'année derničre Emerging Threats. Pour Charles Rami, sales engineering manager EMEA chez Proofpoint, ce rachat a permis ŕ Proofpoint de construire une base de connaissance intelligente permettant de détecter, de comprendre et d'anticiper les attaques. Ces plateformes, qui s'installent soit en local, soit chez un partenaire opérateur par exemple, permettent de mieux comprendre l'origine de la menace de l'incident : Qui est le prédateur ? Comment est-il organisé ? Elles viennent le plus souvent en complément au Centre d'Opération de Sécurité (SOC) qui, lui, collecte les événements remontés par les composants de sécurité, les analyse, détecte les anomalies et définit les procédures ŕ suivre en cas d'émission d'alertes, et viennent aussi se connecter aux logiciels de SIEM (Security Information Event Management ).

Suivez-nous