Avec l'introduction de Ransom Protect, le CEO de Ctera Oded Nagel s’engage ŕ contre les cybermenaces en constante évolution. (Crédit S.L.)

Avec l'arrivée de Ransom Protect et de Vault 2.0, Ctera renforce sa plateforme de stockage globale avec des outils capables de contrer la majorité des attaques malveillantes, ransomwares en tęte.

La plateforme de services de fichiers Ctera, déployable en mode cloud public, privé ou hybride, assure un contrôle total des accčs dans un espace global afin de déterminer qui peut accéder aux données dans une entreprise. Les administrateurs peuvent superviser les terminaux, les utilisateurs, les déploiements et les data stores dans le monde entier par l'intermédiaire du portail Ctera, qui sert de console de gestion centrale. Afin de mieux accompagner ses clients, l'éditeur israélien nous a expliqué lors d'un récent IT Press Tour ŕ Rome, début avril, ses récents développements avec tout d'abord un partenariat noué avec Hitachi Ventura, il y a prčs d'un an. Comme nous l'a expliqué Oded Nagel, CEO de Ctera, « ils ont lancé avec nous un produit OEM appelé Content Platform Anywhere. Il s'agit en fait du remplacement de l'une de leurs principales lignes de produits, ŕ savoir leur HCP Gateway. Ils nous ont choisis comme produit phare et pour de nombreux autres cas d'utilisation que nous vendons ensemble. Nous avons conclu de nombreuses affaires avec leurs équipes ».

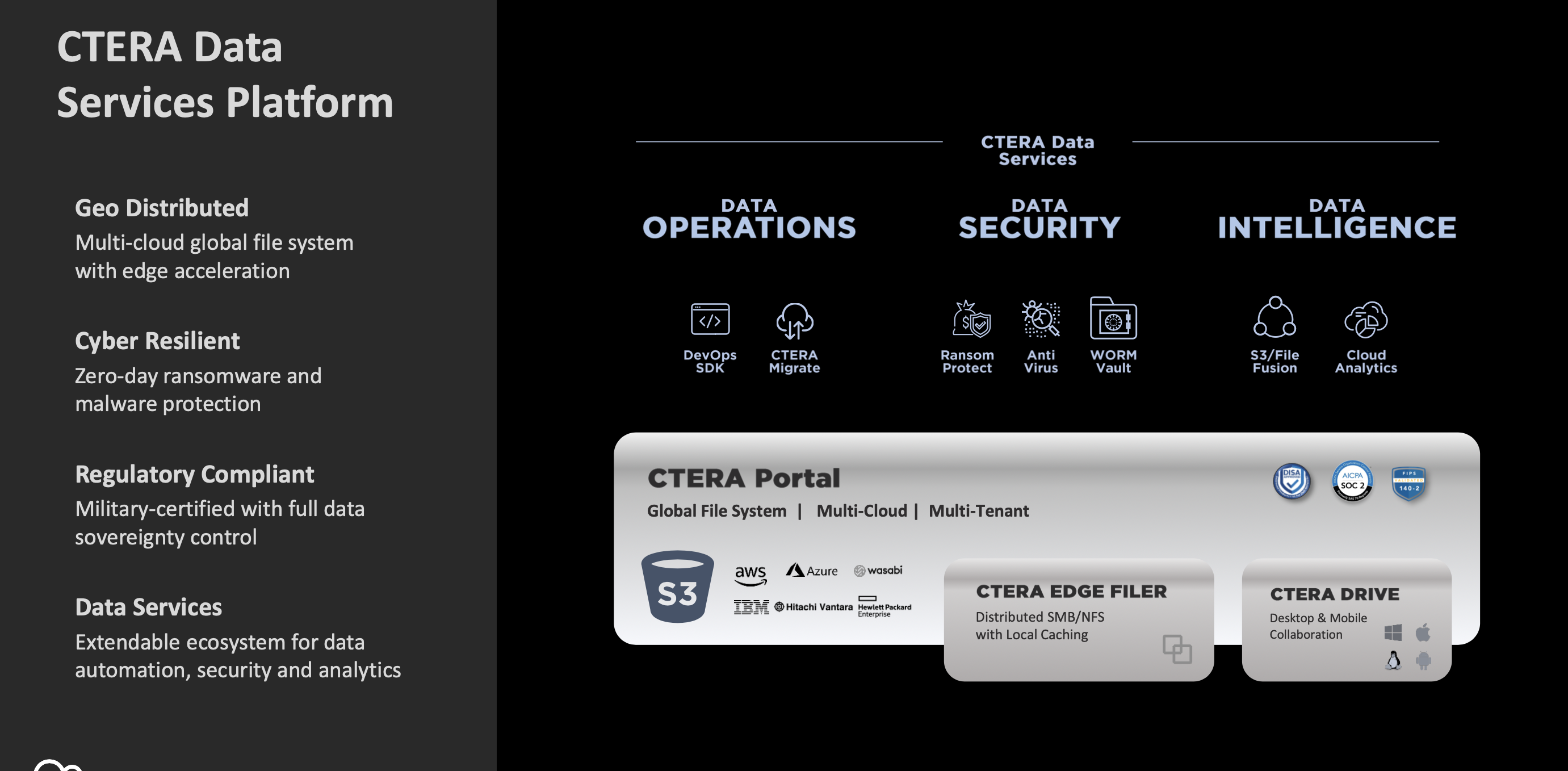

« Nous avons également modifié quelque peu notre message. Bien sűr, notre technologie de base reste le systčme de fichiers global, de la périphérie distribuée jusqu'au cloud. C'est ce que nous faisons depuis de nombreuses années, et nous continuerons ŕ le proposer au marché et ŕ l'améliorer. Mais nous nous concentrerons sur trois piliers principaux, la cyberrésilience, c'est-ŕ-dire la lutte contre les ransomwares, et les autres technologies que nous intégrons dans notre systčme de fichiers global pour la conformité et la réglementation » a poursuivi le CEO. Rappelons que le systčme de fichiers global de Ctera repose sur le stockage objet dans le cloud, et que l'éditeur supporte presque tous les systčmes de stockage objet dans le cloud. « Nous travaillons avec Amazon, Google et Azure, et sur des solutions on-premise comme Scality, IBM, Hitachi... » complčte le dirigeant.

Il y a deux ans, Ctera a lancé son service de données, qui lui permet aujourd'hui de proposer Unified Cloud Analytics, dans la partie que le fournisseur appelle data Intelligence.

Aujourd'hui, Ctera se concentre principalement sur six secteurs verticaux : l'industrie, les services financiers, le secteur public (avec des certifications qui font référence aux États-Unis comme DoDIN APL), les médias, la santé et le fédéral. « Les médias que nous servons aujourd'hui représentent les plus grandes sociétés du secteur dans le monde au monde. Et nous ne parlons pas de mise en oeuvre avec 50 téraoctets, nous sommes plutôt sur des pétaoctets. Bien sűr, nous travaillons avec beaucoup d'autres clients, dans d'autres secteurs verticaux, mais notre croissance provient de ces six secteurs », assure le CEO. Des sociétés comme DLZ (société de conseil en architecture, ingénierie et arpentage) ou Zynga (jeux vidéo) ont par exemple retenu la plateforme de l'éditeur. La premičre cherchait ŕ remplacer ses solutions existantes (NetApp) par un produit capable d'également assurer la sauvegarde. Ils avaient également besoin d'un surcroît de performances pour déplacer plus rapidement leurs données créées en périphérie la périphérie vers leur datacenter et leur cloud pour ętre en mesure de les analyser. « Ils ont donc choisi Ctera pour des questions de performance et de flexibilité, rapporte Oded Nagel. « La sécurité a été essentielle pour DLZ , car Il s'agit parfois de données clients ou de données d'entreprise, qui sont trčs sensibles et qu'ils voulaient pouvoir protéger ». Travaillant sur ce dossier avec Wasabi, l'éditeur a également montré ŕ DLZ que les coűts d'utilisation et le TCO global pouvaient ętre considérablement améliorés.

L'autre point mis en avant par le CEO est la cyber-résilience : « beaucoup d'entreprises, lorsqu'elles pensent ŕ la protection contre les ransomwares, se disent que nous avons une sauvegarde et que nous sommes donc protégés. Mais ce n'est pas la meilleure approche. La sauvegarde est le dernier résultat d'une certaine maničre parce qu'une fois que vous avez été attaqué par un ransomware, męme si vous disposez d'un bon logiciel de sauvegarde, et que tout a été sauvegardé correctement, restaurer 1 million de fichiers vous prendra plus d'une heure, et męme une semaine dans certains cas ». Donc le recours ŕ la sauvegarde est envisageable seulement si l'entreprise n'a pas d'autre option. Ctera propose au contraire une technologie capable de reconnaître ce type d'attaques par ransomware pour les bloquer avant qu'elles ne fassent des dégâts. « En fait , dčs qu'elles se produisent, vous n'avez qu'une poignée de secondes pour réagir et prévenir les dommages sur votre systčme de fichiers . Il n'est donc plus nécessaire de recourir ŕ votre systčme de sauvegarde. La deuxičme chose que nous voyons, c'est qu'un grand nombre de facteurs attaquent votre systčme de sauvegarde ŕ l'avance. Personne ne le sait parce que les entreprises testent rarement la restauration de leurs données », mais les sauvegardes sont également attaquées par les ransomwares. Les entreprises se disent qu'elles n'ont pas besoin de payer, puisqu'il suffit de restaurer la sauvegarde. « Mais, nous avons constaté que dans de nombreux cas la sauvegarde n'est plus valide ».

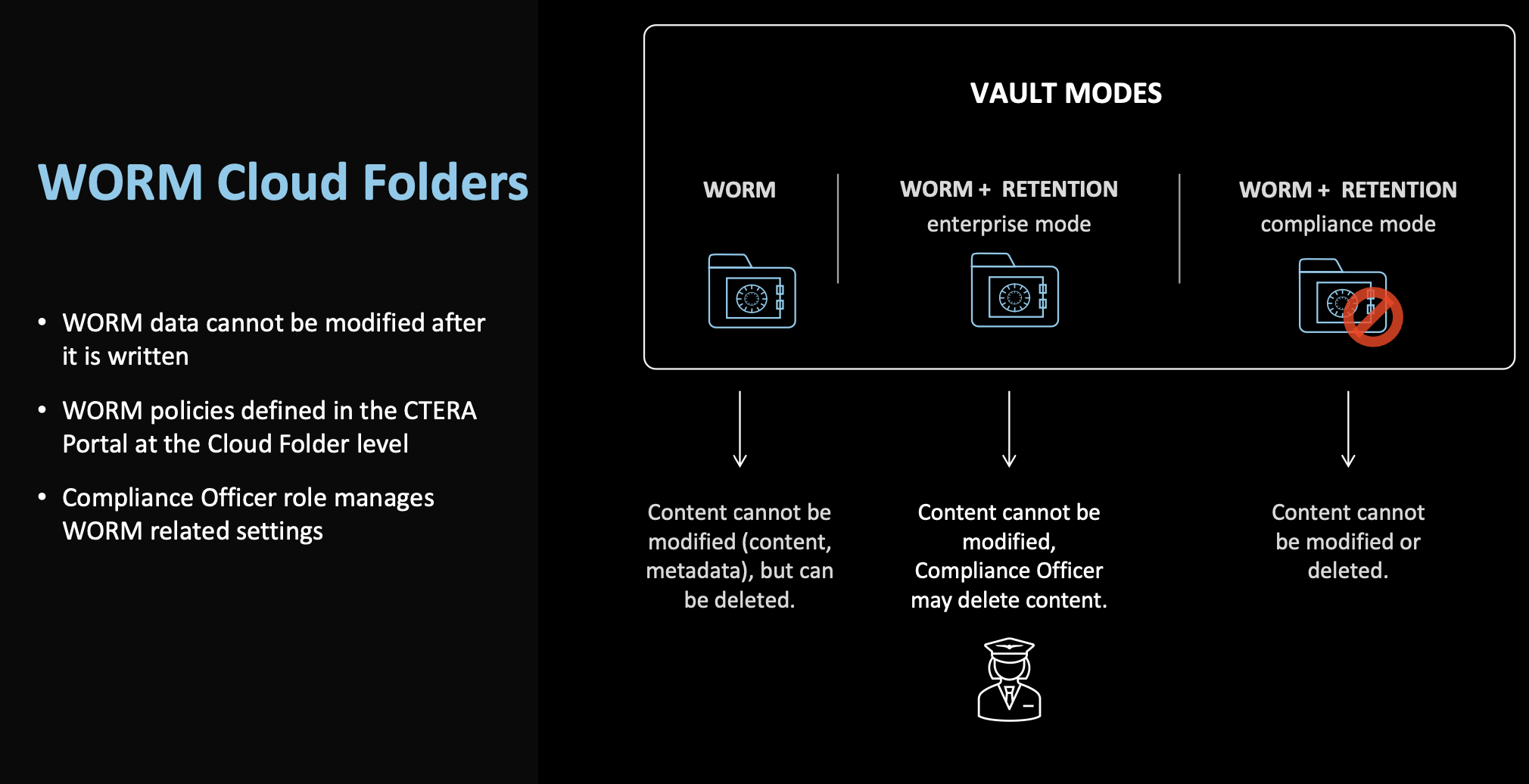

Avec ses différentes mode Worm (Write Once Read Many), Vault vient verrouiller les fichiers en écriture.

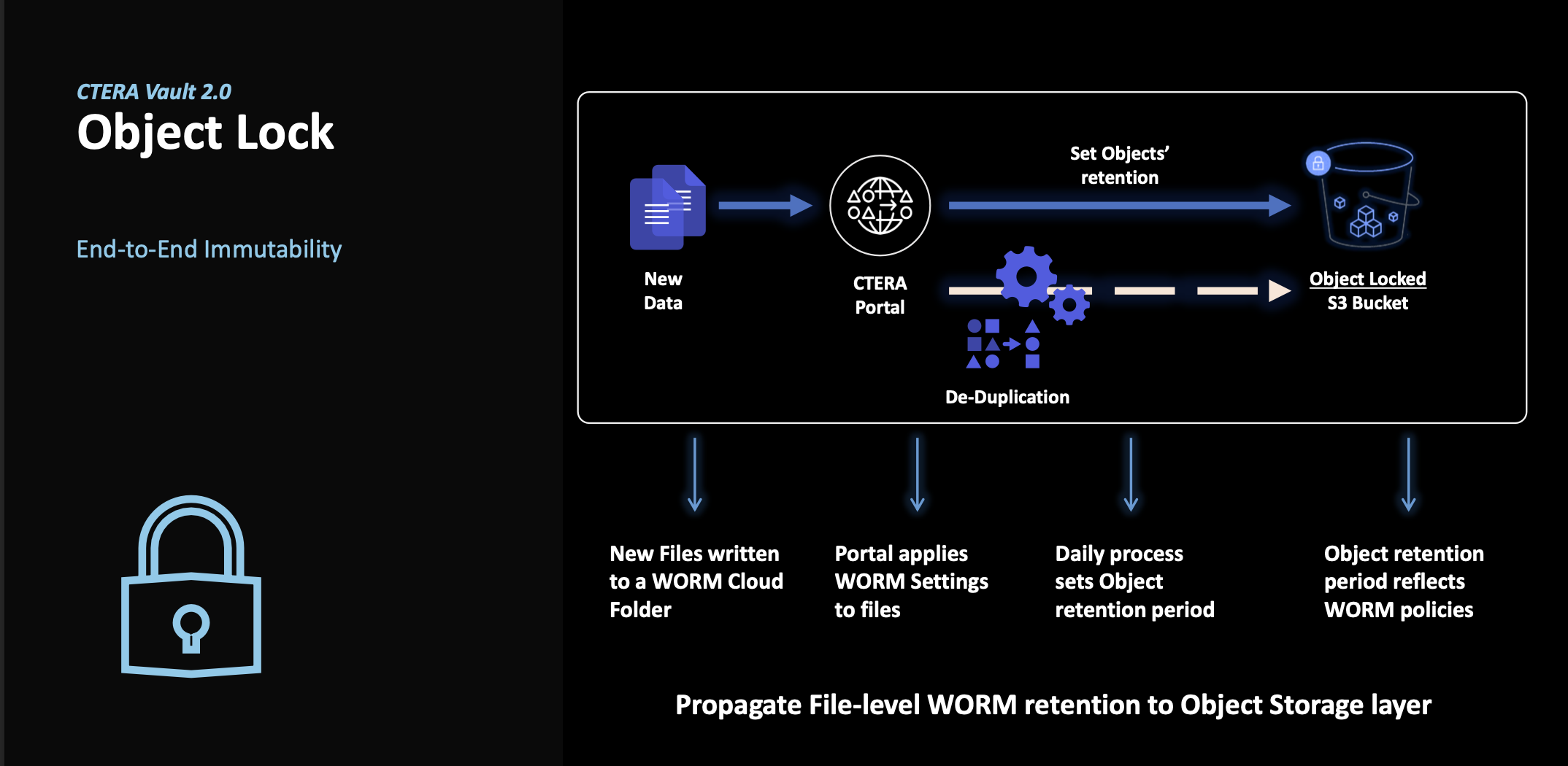

La premičre mesure que Ctera propose pour protéger les sauvegardes est baptisée Vault 2.0, qui crée une archive immuable de type Worm (Write Once Read Many), qui intéressera les secteurs réglementés juridiques et financiers ; mais aussi tous ceux soumis ŕ la conformité qui doivent certifier l'authenticité de certaines données. Avec Vault 2.0, ces derničres ne peuvent pas ętre renommées, supprimées ou modifiées, elles sont verrouillées sur le data store S3. « Nous fournissons une capacité d'écriture unique et de lecture multiple qui permet de créer des volumes immuables dans un espace global. Nous créons ces volumes de maničre centralisée, puis nous les présentons ŕ un certain nombre de sites avec des contrôles d'accčs. Ainsi, dčs que j'écris des données, j'ai peut-ętre un petit délai de grâce, cinq minutes, 10 minutes, 15 minutes. Une fois ce délai expiré, le fichier est conservé et la durée de conservation peut ętre de plusieurs années, de plusieurs mois ou de plusieurs heures » explique le CEO. Cette archive Worm ne peut donc plus ętre compromise par une ransomware. « Lorsque de nouvelles données arrivent dans notre solution, ŕ partir d'un environnement distribué de la périphérie vers le coeur, nous stockons les données dans les buckets et appliquons si besoin la sécurité de l'immutabilité de bout en bout. La chaîne de possession est également un élément clé qui nous permet de conserver les métadonnées pendant la durée de conservation du fichier, ce qui est essentiel pour s'affranchir des architectures traditionnelles. Il s'agit d'une solution que nous avons élaborée en partenariat avec Hitachi », nous a précisé le dirigeant.

Avec Vault 2.0, Ctera assure un verrouillage, qui intéressera tous les secteurs soumis ŕ la conformité qui doivent certifier l'authenticité de certaines données.

L'autre protection proposée par l'éditeur est appelée Ransom Protect : il s'agit d'un moteur de détection en temps réel alimenté par l'IA et intégré au systčme de fichiers global de Ctera, qui offre une protection de type zéro jour (sans base de signatures) contre les attaques de ransomware. Des algorithmes d'apprentissage automatique identifient les anomalies comportementales suggérant une activité de fichiers frauduleuse, et bloquent les menaces en quelques secondes. Ce moteur a été enrichi avec des fonctionnalités de type pot de miel : des fichiers leurres glissés au sein du systčme de fichiers de l'entreprise, qui permettent ŕ Ctera d'identifier et de bloquer les accčs non autorisés ou les tentatives de vol ou de corruption des données. L'idée est de neutraliser les menaces avant qu'elles ne causent des dommages. En intégrant des systčmes de défenses avancées contre les menaces de type ransomware, Ctera vient aider les entreprises ŕ protéger leurs actifs les plus importants, leurs données vitales.

Suivez-nous