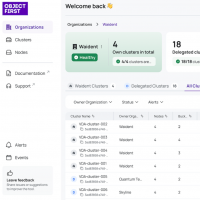

Le modčle de téléphone IP8841 de Cisco fait partie de ceux exposés ŕ une faille de sécurité. (crédit : Cisco)

Cisco a corrigé des failles de sécurité dans l'interface de gestion basée sur le Web du logiciel SIP utilisée par ses téléphones IP de série 8800 et 7800 de Cisco. Le fournisseur recommande d'appliquer les patchs rapidement.

Cette semaine, Cisco a conseillé aux clients équipés de téléphones IP des séries 7800 et 8800 de corriger différentes vulnérabilités ŕ risque élevé qui pourraient générer un déni de service et d'autres problčmes de sécurité. Le fournisseur a émis cinq avis de sécurité, quatre pour le téléphone IP 8800 et un pour les téléphones IP des séries 8800 et 7800. Le 8800 est un appareil professionnel haut de gamme comprenant de la vidéo haute définition et permettant l'intégration d'appareils mobiles alors que le téléphone IP 7800 sert pour des usages plus généraux.

« Une vulnérabilité dans l'interface de gestion basée sur le Web du logiciel SIP (Session Initiation Protocol) des téléphones IP des séries 8800 de Cisco pourrait permettre ŕ un attaquant authentifié et distant d'écrire des fichiers arbitraires dans le systčme de fichiers », a expliqué Cisco. La vulnérabilité est liée ŕ une validation insuffisante des données d'entrée et des niveaux d'autorisations des fichiers.

Un accčs possible aux services critiques

Un attaquant pourrait exploiter cette vulnérabilité en téléchargeant des fichiers invalides sur un périphérique affecté. Une autre vulnérabilité dans l'interface de gestion basée sur le Web du logiciel SIP pour téléphone IP Cisco des séries 8800 pourrait permettre ŕ un attaquant distant non authentifié de contourner l'autorisation, d'accéder aux services critiques et de favoriser les conditions d'un déni de service (DoS). La vulnérabilité existe parce que le logiciel ne parvient pas ŕ désinfecter les URL avant le traitement des requętes. « Un attaquant pourrait exploiter cette vulnérabilité en soumettant une URL malveillante sur mesure », a ajouté Cisco.

Une exposition ŕ l'interface de gestion Web du logiciel SIP pour téléphone IP Cisco des séries 8800 pourrait permettre ŕ un attaquant distant non authentifié d'effectuer une attaque par falsification de requęte inter-site (CSRF - Cross Site Request Forgery). La vulnérabilité est due ŕ l'insuffisance des protections CSRF pour l'interface de gestion basée sur le Web d'un périphérique affecté. « Un attaquant pourrait exploiter cette vulnérabilité en persuadant un utilisateur authentifié de l'interface de suivre un lien spécifique », a déclaré Cisco. Selon le fournisseur, ces vulnérabilités affectent les téléphones IP exécutant une version logicielle SIP antérieure ŕ la version 11.0 pour les téléphones IP sans fil 8821-EX et antérieure ŕ la version 12.5 SR1 pour le téléphone de conférence IP 8832 et les autres téléphones IP des séries 8800 de Cisco.

Favoriser l'exécution de code arbitraire avec privilčges utilisateur

La derničre vulnérabilité affecte les deux séries de téléphones IP de Cisco. Le problčme est lié ŕ une vulnérabilité dans l'interface de gestion basée sur le Web du logiciel SIP des téléphones IP des séries 7800 et 8800 de Cisco. Un exploit réussi pourrait permettre ŕ un attaquant de déclencher le rechargement d'un périphérique affecté, favorisant les conditions d'un déni de service (DoS) ou l'exécution de code arbitraire avec les privilčges de l'utilisateur de l'application. Selon Cisco, « la vulnérabilité existe parce que le logiciel valide incorrectement les données fournies par l'utilisateur lors de son authentification ».

Un attaquant pourrait exploiter cette vulnérabilité en se connectant ŕ un périphérique affecté via HTTP et en fournissant des identifiants d'utilisateur malveillants. Cisco a déclaré que cette vulnérabilité concernait la version 10.3 SR5 du téléphone Unified IP Conference Phone 8831, la version 11.0 SR3 des téléphones IP sans fil Wireless IP Phone 8821 et 8821-EX et la version 12.5 SR1 des autres téléphones IP des séries 7800 et 8800. Cisco a publié des correctifs gratuits pour tous ces avis de sécurité. Ce lien permet d'accéder aux téléchargements des différents correctifs.

Suivez-nous