Lors de l'événement Summit organisé du 10 au 11 mai ŕ Boston, Red Hat a annoncé des fonctionnalités edge pour sa distribution RHEL 9.0, et des outils de sécurité pour sa plateforme Advanced Cluster Security for Kubernetes.

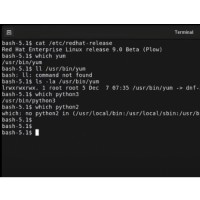

Cette semaine, lors de son évčnement annuel Red Hat Summit ŕ Boston (les 10 et 11 mai 2022), Red Hat, un éditeur dans le giron d'IBM, a présenté plusieurs fonctionnalités pour sa distribution Red Hat Enterprise Linux (RHEL) 9.0 (pour x86, ARM, IBM Power et Z), dont un grand nombre sont axées sur l'informatique edge. L'initiative Red Hat Edge, qui doit permettre de rationaliser les processus de déploiement et de gestion de l'infrastructure edge, s'accompagne du lancement de plusieurs fonctionnalités, comme la technologie d'automatisation via Ansible et la gestion avancée des clusters pour Kubernetes, pour ne citer que celles-lŕ. L'idée de Red Hat est de s'appuyer sur ses plateformes d'entreprise Linux et OpenShift pour offrir de nouveaux modes de déploiement de la technologie edge. Le provisionnement sans contact des appareils via OpenShift est l'une des principales nouveautés, de męme que les « modčles validés » préconçus, qui offrent un socle rapide et facile pour le déploiement de nouvelles piles logicielles edge, que ce soit pour les fabricants d'ordinateurs qui cherchent ŕ simplifier les ventes ou pour les entreprises qui souhaitent concevoir leur propre technologie.

De plus, un aperçu technologique de modčles de déploiement OpenShift plus adaptés ŕ l'informatique edge, y compris, pour la premičre fois, la prise en charge du Single Node OpenShift (SNO), est également disponible dčs maintenant. « L'edge computing n'est plus un concept émergent pour l'entreprise... sauf que, dans le męme temps, les équipes doivent relever un ensemble de défis entičrement nouveaux », a déclaré Francis Chow, vice-président et directeur général en charge du systčme d'exploitation embarqué et de l'Edge chez Red Hat, dans un communiqué annonçant l'initiative. « Les améliorations apportées ŕ l'initiative Red Hat Edge... peuvent aider ŕ surmonter ces obstacles de production et favoriser une adoption plus large de l'informatique edge dans le cloud hybride ouvert », a-t-il ajouté.

L'importance de la sécurité en périphérie

Lors de cette męme conférence, Red Hat a aussi annoncé des fonctionnalités de sécurité. En plus des modčles de sécurité pour la chaîne d'approvisionnement logicielle, essentiellement des configurations de code « réputées bonnes » signées de maničre cryptographique, l'entreprise a enrichi sa plateforme Advanced Cluster Security for Kubernetes en la dotant d'un DevSecOps automatisé pour offrir une intégration de l'analyse des configurations, une intégration du CI/CD (intégration continue/déploiement continu) et de la gestion des vulnérabilités. Elle gagne aussi des fonctionnalités natives de détection des menaces, de réponse aux incidents et de segmentation du réseau.

Selon Vincent Danen, vice-président de Red Hat en charge de la sécurité des produits, ces fonctionnalités font partie intégrante de l'approche plus holistique de la sécurité qu'impose l'environnement moderne des menaces. « La sécurité informatique n'est pas liée ŕ une édition logicielle ou ŕ un module complémentaire ; elle doit ętre intégrée ŕ toute technologie choisie par l'entreprise, depuis la base du systčme d'exploitation jusqu'aux applications », a-t-il déclaré dans un communiqué. « Les capacités de sécurité améliorées infusées ŕ l'ensemble du portefeuille de cloud hybride de Red Hat doivent aider ŕ délivrer des opérations moins complexes avec des niveaux de sécurité élevés, quel que soit l'endroit oů intervient l'entreprise », a-t-il ajouté.

Suivez-nous